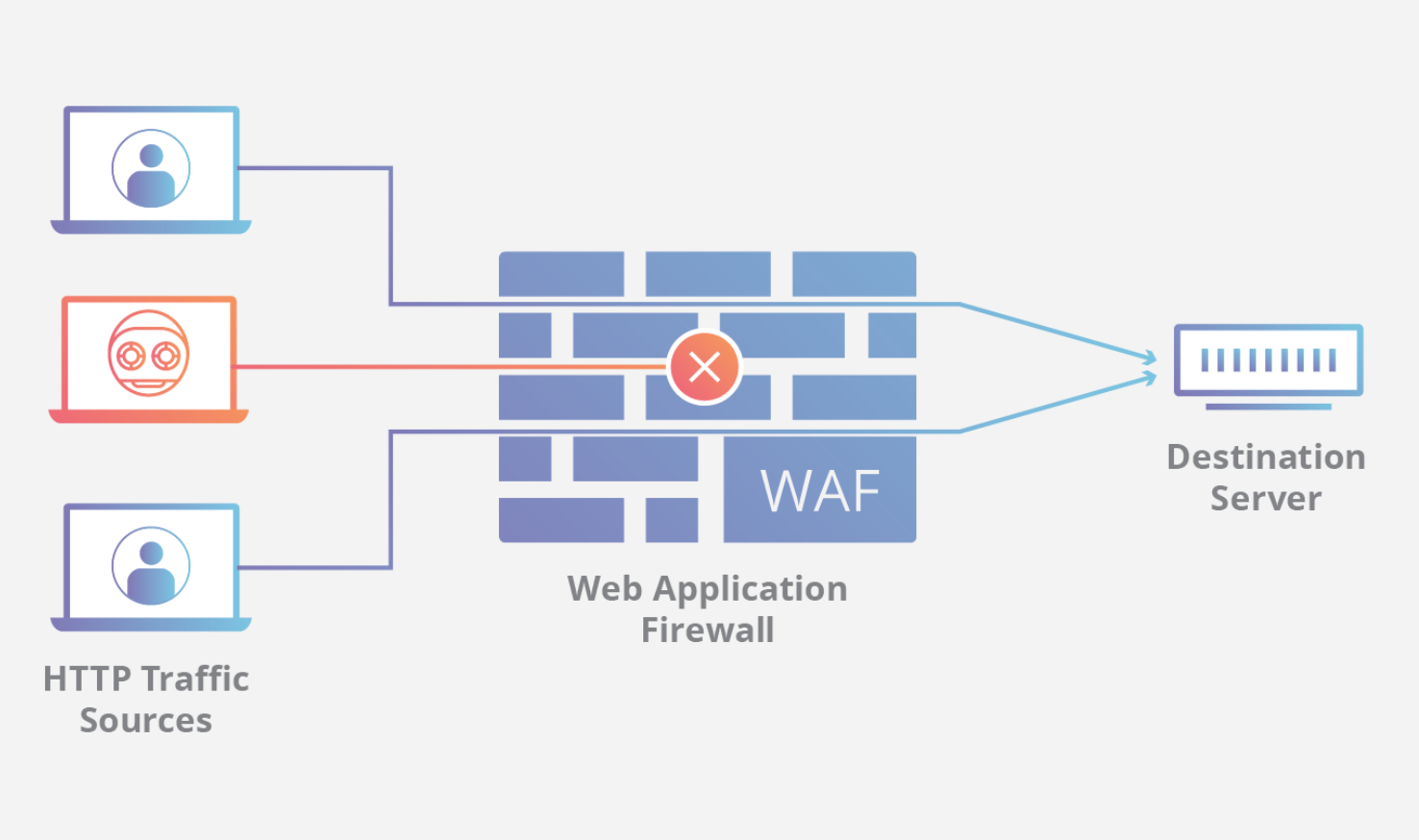

WordPress 以安全可靠为目标。然而,鉴于 WordPress 用户众多,其内容管理系统(CMS)成为了网络威胁的常见目标。倘若您想要保护自己的网站,那么 WordPress 的 Web 应用程序防火墙就是一项必备工具。

Web 应用程序防火墙

(WAF)位于客户端应用程序与 Web 服务器之间的软件。是一种用于阻止多种网络攻击类型的软件。它能够过滤进出您网站的流量,从而保护网站免受侵害。正确配置的 WAF 往往是抵御恶意行为者的最佳屏障。

在这份详细指南中,我们将探讨 WAF 的工作原理以及它与传统防火墙的差异。同时,我们还会讨论将 WAF 用于 WordPress 的益处。

请务必留意,WAF 是依据一组预配置的规则来运行的。这意味着您需要设置软件以阻拦特定类型的流量和活动。或者,如果您所使用的软件包包含 WAF,那么您的 Web 主机或网络管理员将会为您完成此项操作。

WAF 与传统防火墙的区别

WAF 与传统防火墙存在一些区别。首先,这些解决方案所解决的安全问题不同,它们的工作层级也有所不同。

WAF 旨在与 Web 应用程序配合使用。通常情况下,WAF 专注于保护网站免受网络攻击,例如 SQL 注入、跨站点脚本(XSS)以及其他针对已知漏洞的攻击。

传统防火墙也能够协助保护 Web 应用程序。但在很多情形中,这些防火墙更侧重于监控流量,而非行为模式,而这正是 WAF 检测特定类型攻击的方式之一。

换句话说,如果您想要阻止某些 IP 地址或关闭特定端口以限制流量,传统防火墙可能会很有用。同时,如果您试图保护您的网站免受常见类型的网络攻击,即便您不清楚要将哪些 IP 列入黑名单,WAF 也会表现得更为出色。

这些解决方案在适配网络堆栈的位置上也存在差异。WAF 旨在在 Web 服务器之前工作,以便在流量到达您的网站之前进行监控。另一方面,传统防火墙能够在网络的多个层级上工作。您可能会有一些用于监视网络内流量的防火墙,而另一些则专注于传出流量。

如果您运营着 WordPress 网站,那么设置 Web 应用程序防火墙将对您有益。如果您的企业运行内部网络,您或许还需要考虑在您的安全堆栈中添加常规防火墙。

了解 Web 应用程序防火墙如何检测和预防威胁

现在,您已经对 WAF 的工作原理有了更好的了解,是时候讨论具体细节了。这意味着要探讨 WAF 能够检测威胁的方式。

这是必不可少的信息,因为并非所有的 WAF 都提供相同级别的安全或配置选项。如果您使用的 WAF 允许您访问其设置,那么在对其进行任何更改之前,您需要了解这些过程的工作原理。

基于签名的检测

WAF 能够通过多种方式检测特定类型的网络攻击。当 WAF 分析流量时,它会查找有助于识别恶意活动的模式和行为。这种方式被称为基于签名的分析,它依赖于包含过去攻击信息的数据库。

这些数据库维护着签名和模式等信息。这就意味着,如果 WAF 接收到与过去事件相似的请求或标头,那么 WAF 应当能够检测到新的攻击。

了解攻击特征的最佳途径是将它们视作指纹。发送到您网站的每个请求都会包含唯一标识符。

对于恶意软件,这些签名可能是代码的特定部分。对于像 SQL 注入这样的攻击,WAF 可能能够识别 HTTP 请求中的模式。

维护执行基于签名的分析所需的漏洞和攻击数据库类型超出了大多数用户的能力范围,即便您具有网络安全经验也是如此。正因如此,无论是对于个人还是企业网站,使用第三方解决方案会更具效率。

基于异常的检测

接下来,我们谈谈基于异常的检测。此方法依赖于配置 WAF 来建立构成 Web 应用程序或网站“常规使用”的基线。例如,WAF 可能被配置为在短时间内检测到流量异常峰值时采取行动。

这些流量的激增会被视为异常情况,因为这并非网站上经常发生的事情。根据 WAF 的配置,如果该流量与其他攻击模式(如直接拒绝服务(DDoS)事件)相匹配,它可能会阻止该流量。

WAF 检测异常的有效性完全取决于其配置。对于一个网站而言,在几个小时内获得数千次点击可能很正常,但对于其他网站可能就不常见了。如果您能够为防火墙设置新规则,那么这点是需要考虑的。

基于行为的检测

根据您所使用的解决方案,软件应当能够检测不符合常规参数的客户端行为。在许多情况下,WAF 会交替使用异常和基于行为的检测技术。

举个例子,如果您从同一 IP 地址进行了大量登录尝试,这可能构成异常行为。在短时间内进行几次尝试可能只是表明用户忘记了密码。另一方面,如果有数十次访问后端的尝试,您可能正在处理机器人或被劫持的帐户。

基于异常的检测侧重于整个站点,而行为分析则更多地关注最终用户的操作。WAF 可以利用有关用户在其他网站上的行为的数据来查找可疑的活动模式,并帮助您保护网站或应用程序。

在基于行为的检测方面,主要的挑战是它可能会导致误报。WAF 可能会将常规用户活动标记为恶意活动,因为它符合经过训练检测的模式。

这种情况可能不会频繁发生,但如果确实发生,那么值得考虑的是,用户行为并非一成不变。出于多种原因,用户可以并且将会改变他们与您的网站的交互方式,包括作为对更新的响应。

将 WAF 用于 WordPress 网站的五个好处

Web 应用程序防火墙是非常复杂的软件解决方案,但实现防火墙并非一定复杂。如果您使用 WordPress,有很多插件、服务甚至网络主机能够帮助您使用 WAF 来保护您的网站,且只需进行最少的设置。

除了易于实施之外,使用 WAF 来保护您的 WordPress 网站还有诸多好处。以下是考虑采取这一步骤的五个主要原因。

防范 SQL 注入、XSS 和其他攻击

使用 WordPress Web 应用程序防火墙的主要好处在于能够抵御一些最常见的攻击,包括 SQL 注入攻击、XSS 脚本等。

这得益于 WAF 基于签名的检测能力。许多攻击来源相似,其行为与其他类型的指令相同。

如果您的 WAF 维护着一个包含漏洞、过去攻击和已知恶意行为者的数据库,它就有权访问这些签名。这意味着它可以将潜在的恶意流量与过去的事件进行对比,查看是否检测到危险信号的相似之处。

漏洞越广为人知,WAF 在缓解或阻止攻击方面就越有效。不过,它的成功在很大程度上取决于防火墙的维护和配置方式,以及它是否从最新的漏洞数据库中提取。